Mô tả

Tìm hiểu về các công cụ thiết yếu để trinh sát thụ động, chẳng hạn như whois, nslookup và dig.

Task

Task 1: Introduction

Chào mừng bạn đến với phòng học đầu tiên của Module An ninh Mạng. Module này bao gồm:

- Trinh sát thụ động (Passive Reconnaissance)

- Trinh sát chủ động (Active Reconnaissance)

- Nmap - Khám phá host còn hoạt động (Live Host Discovery)

- Nmap - Quét cổng cơ bản (Basic Port Scans)

- Nmap - Quét cổng nâng cao (Advanced Port Scans)

- Nmap - Hậu xử lý sau quét cổng (Post Port Scans)

- Giao thức và máy chủ (Protocols and Servers)

- Giao thức và máy chủ 2 (Protocols and Servers 2)

- Thử thách An ninh Mạng (Network Security Challenge)

Trong phòng này, sau khi định nghĩa trinh sát thụ động và trinh sát chủ động, chúng ta tập trung vào các công cụ thiết yếu liên quan tới trinh sát thụ động. Chúng ta sẽ học ba công cụ dòng lệnh:

- whois để truy vấn các máy chủ WHOIS

- nslookup để truy vấn máy chủ DNS

- dig để truy vấn máy chủ DNS

Chúng ta dùng whois để truy vấn bản ghi WHOIS, còn nslookup và dig để truy vấn các bản ghi cơ sở dữ liệu DNS. Tất cả những bản ghi này đều công khai nên sẽ không cảnh báo mục tiêu.

Chúng ta cũng sẽ tìm hiểu cách sử dụng hai dịch vụ trực tuyến:

- DNSDumpster

- Shodan.io

Hai dịch vụ trực tuyến này cho phép thu thập thông tin về mục tiêu mà không cần kết nối trực tiếp tới mục tiêu.

Yêu cầu trước: Phòng này đòi hỏi kiến thức cơ bản về mạng cùng với sự quen thuộc cơ bản với dòng lệnh. Các module Network Fundamentals và Linux Fundamentals cung cấp kiến thức cần thiết nếu cần.

Lưu ý quan trọng: Xin lưu ý rằng nếu bạn không đăng ký (subscribed), AttackBox sẽ không có truy cập Internet, vì vậy bạn sẽ cần dùng VPN để hoàn thành những câu hỏi yêu cầu truy cập Internet.

Trả lời câu hỏi

Phòng này không sử dụng máy ảo (VM) mục tiêu để minh họa các chủ đề đã thảo luận. Thay vào đó, chúng ta sẽ truy vấn các máy chủ WHOIS và DNS công khai cho các tên miền thuộc sở hữu của TryHackMe. Khởi động AttackBox và đảm bảo nó sẵn sàng. Bạn sẽ sử dụng AttackBox để trả lời các câu hỏi trong các nhiệm vụ sau, đặc biệt là nhiệm vụ 3 và 4.

Task 2: Passive Versus Active Recon

Phòng này mong rằng người học đã có kiến thức cơ bản về mạng máy tính. Nếu bạn muốn ôn lại, hãy học trước module Network Fundamentals.

Trước khi có hệ thống và mạng máy tính, trong Binh pháp Tôn Tử có câu: “Biết địch biết ta, trăm trận trăm thắng.” Nếu bạn đóng vai kẻ tấn công, bạn cần thu thập thông tin về hệ thống mục tiêu. Nếu bạn đóng vai người phòng thủ, bạn cần biết đối phương có thể tìm được gì về hệ thống và mạng của bạn.

Trinh sát (recon) được định nghĩa là khảo sát sơ bộ để thu thập thông tin về mục tiêu. Đây là bước đầu trong The Unified Kill Chain để có được chỗ đứng ban đầu trên một hệ thống. Ta chia trinh sát thành:

- Trinh sát thụ động (Passive Reconnaissance)

- Trinh sát chủ động (Active Reconnaissance)

Trong trinh sát thụ động, bạn dựa vào kiến thức công khai. Là những thông tin bạn có thể truy cập từ nguồn công khai mà không cần tương tác trực tiếp với mục tiêu. Nghĩ đơn giản: bạn quan sát vùng lãnh thổ mục tiêu từ xa mà không đặt chân vào đó.

Hoạt động trinh sát thụ động bao gồm nhiều việc, ví dụ:

- Tra cứu bản ghi DNS của một domain từ máy chủ DNS công khai.

- Kiểm tra tin tuyển dụng liên quan tới website mục tiêu.

- Đọc báo cáo hoặc bài viết về công ty mục tiêu.

Ngược lại, trinh sát chủ động không thể thực hiện quá thầm lặng. Nó đòi hỏi tương tác trực tiếp với mục tiêu. Nghĩ như bạn kiểm tra ổ khóa cửa sổ, cửa ra vào - tức các điểm có thể xâm nhập.

Ví dụ hoạt động trinh sát chủ động:

- Kết nối tới một server của công ty như HTTP, FTP, SMTP.

- Gọi điện cho công ty cố gắng lấy thông tin (social engineering).

- Vào trụ sở công ty giả làm thợ sửa chữa.

Vì tính xâm nhập của trinh sát chủ động, bạn có thể nhanh chóng dính rắc rối pháp lý nếu không có sự cho phép hợp pháp.

Trả lời câu hỏi

- Bạn vào trang Facebook của công ty mục tiêu, hy vọng thu thập tên một vài nhân viên. Đây là loại trinh sát gì?

→ P (Passive) - vì bạn chỉ thu thập thông tin công khai mà không tương tác trực tiếp với hệ thống mục tiêu. - Bạn ping địa chỉ IP của webserver công ty để kiểm tra xem ICMP có bị chặn không. Đây là loại trinh sát gì?

→ A (Active) - vì ping là tương tác trực tiếp với hệ thống mục tiêu (gửi gói tin tới nó). - Bạn tình cờ gặp quản trị viên IT của công ty ở một bữa tiệc và dùng social engineering để lấy thêm thông tin về hệ thống/mạng. Đây là loại trinh sát gì?

→ A (Active) - social engineering là tương tác trực tiếp (chủ động tác động để lấy thông tin).

Task 3: Whois

WHOIS là một giao thức yêu cầu - phản hồi (request - response) tuân theo chuẩn RFC 3912.

Máy chủ WHOIS lắng nghe trên cổng TCP 43 để nhận các yêu cầu đến.

Nhà đăng ký tên miền (domain registrar) chịu trách nhiệm duy trì các bản ghi WHOIS cho những tên miền mà họ đang cho thuê.

Khi nhận được yêu cầu, máy chủ WHOIS sẽ trả về nhiều thông tin liên quan đến tên miền đó.

Những thông tin quan trọng gồm có:

- Registrar: Tên miền này được đăng ký thông qua nhà đăng ký nào?

- Thông tin liên hệ của người đăng ký (registrant): Họ tên, tổ chức, địa chỉ, số điện thoại,… (trừ khi bị ẩn bởi dịch vụ bảo mật thông tin).

- Ngày tạo, cập nhật và hết hạn: Tên miền được đăng ký lần đầu khi nào? Cập nhật lần cuối khi nào? Bao giờ cần gia hạn lại?

- Name Server: Máy chủ DNS nào chịu trách nhiệm phân giải tên miền này?

Để lấy những thông tin này, ta cần dùng trình khách (client) của WHOIS hoặc sử dụng dịch vụ trực tuyến.

Dù có nhiều trang web cung cấp thông tin WHOIS, nhưng thường sử dụng trực tiếp lệnh whois trên máy local sẽ nhanh và tiện hơn.

Trên AttackBox (hoặc máy Linux cá nhân như Parrot, Kali), bạn có thể chạy lệnh:

whois DOMAIN_NAME

Trong đó DOMAIN_NAME là tên miền bạn muốn tra cứu.

Ví dụ:

whois tryhackme.com

Ví dụ kết quả:

user@TryHackMe$ whois tryhackme.com

[Querying whois.verisign-grs.com]

[Redirected to whois.namecheap.com]

[Querying whois.namecheap.com]

[whois.namecheap.com]

Domain name: tryhackme.com

Registry Domain ID: 2282723194_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.namecheap.com

Registrar URL: http://www.namecheap.com

Updated Date: 2021-05-01T19:43:23.31Z

Creation Date: 2018-07-05T19:46:15.00Z

Registrar Registration Expiration Date: 2027-07-05T19:46:15.00Z

Registrar: NAMECHEAP INC

Registrar IANA ID: 1068

Registrar Abuse Contact Email: abuse@namecheap.com

Registrar Abuse Contact Phone: +1.6613102107

Reseller: NAMECHEAP INC

Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited

Registry Registrant ID:

Registrant Name: Withheld for Privacy Purposes

Registrant Organization: Privacy service provided by Withheld for Privacy ehf

[...]

URL of the ICANN WHOIS Data Problem Reporting System: http://wdprs.internic.net/

>>> Last update of WHOIS database: 2021-08-25T14:58:29.57Z <<<

For more information on Whois status codes, please visit https://icann.org/epp

Từ kết quả này, ta thấy:

- Hệ thống chuyển hướng truy vấn đến whois.namecheap.com, nghĩa là Namecheap là bên đang quản lý bản ghi WHOIS của tên miền này.

- Ta có thể xem ngày tạo (Creation Date), ngày cập nhật (Updated Date), và ngày hết hạn (Expiration Date).

- Thông tin về registrar (nhà đăng ký) và registrant (người đăng ký) có thể được hiển thị, trừ khi họ dùng dịch vụ ẩn danh bảo mật thông tin (Privacy Service).

- Ngoài ra, WHOIS còn liệt kê các name server (máy chủ DNS) mà ta có thể truy vấn nếu cần tìm bản ghi DNS của tên miền.

Những thông tin này có thể được phân tích để tìm ra bề mặt tấn công mới - ví dụ như tấn công kỹ thuật hoặc tấn công xã hội (social engineering).

Tùy theo phạm vi của bài kiểm thử thâm nhập (penetration test), ta có thể xem xét tấn công vào máy chủ email của quản trị viên hoặc máy chủ DNS nếu các máy chủ đó thuộc quyền sở hữu của khách hàng và nằm trong phạm vi cho phép.

⚠️ Lưu ý:

Vì nhiều công cụ tự động lạm dụng WHOIS để thu thập địa chỉ email, nên các dịch vụ WHOIS hiện nay thường ẩn địa chỉ email hoặc cung cấp dịch vụ bảo mật thông tin cá nhân để tránh spam và bảo vệ quyền riêng tư.

Thực hành:

Trên AttackBox, mở terminal và chạy lệnh:

whois tryhackme.com

để lấy thông tin cần thiết và trả lời các câu hỏi sau.

Trả lời câu hỏi

- Tên miền TryHackMe.com được đăng ký khi nào?

→ Ngày tạo: 2018-07-05 - Nhà đăng ký (registrar) của TryHackMe.com là ai?

→ NAMECHEAP INC (namecheap.com) - TryHackMe.com đang sử dụng máy chủ DNS của công ty nào?

→ Cloudflare (cloudflare.com)

Task 4: nslookup and dig

Trong nhiệm vụ trước, chúng ta đã dùng giao thức WHOIS để lấy các thông tin khác nhau về tên miền đang tra cứu. Cụ thể, ta đã lấy được các máy chủ DNS (name servers) từ registrar.

Tìm địa chỉ IP của một tên miền bằng nslookup, viết tắt của Name Server Look Up. Bạn cần chạy lệnh nslookup DOMAIN_NAME, ví dụ nslookup tryhackme.com. Hoặc tổng quát hơn, bạn có thể dùng nslookup OPTIONS DOMAIN_NAME SERVER. Ba tham số chính là:

- OPTIONS: chứa kiểu truy vấn (xem bảng bên dưới). Ví dụ dùng A cho địa chỉ IPv4, AAAA cho IPv6.

- DOMAIN_NAME: tên miền bạn muốn tra cứu.

- SERVER: máy chủ DNS bạn muốn hỏi. Bạn có thể chọn bất kỳ máy chủ DNS công cộng hoặc máy chủ cục bộ nào. Cloudflare cung cấp 1.1.1.1 và 1.0.0.1, Google có 8.8.8.8 và 8.8.4.4, Quad9 có 9.9.9.9 và 149.112.112.112. Còn nhiều máy chủ công cộng khác nếu bạn không muốn dùng DNS của ISP.

| A | Địa chỉ IPv4 |

| AAAA | Địa chỉ IPv6 |

| CNAME | Tên chuẩn (canonical name) |

| MX | Mail servers |

| SOA | Start of Authority |

| TXT | Bản ghi TXT |

Ví dụ, nslookup -type=A tryhackme.com 1.1.1.1 (không phân biệt hoa thường) sẽ trả về tất cả địa chỉ IPv4 của tryhackme.com.

Terminal ví dụ:

user@TryHackMe$ nslookup -type=A tryhackme.com 1.1.1.1

Server: 1.1.1.1

Address: 1.1.1.1#53

Non-authoritative answer:

Name: tryhackme.com

Address: 172.67.69.208

Name: tryhackme.com

Address: 104.26.11.229

Name: tryhackme.com

Address: 104.26.10.229

Bản ghi A và AAAA trả về địa chỉ IPv4 và IPv6 tương ứng. Việc này hữu ích trong pentesting: từ một tên miền bạn có thể thu được nhiều địa chỉ IP - mỗi IP có thể kiểm tra thêm (nếu nằm trong phạm vi phép thử).

Nếu muốn biết về máy chủ email và cấu hình mail của một domain, dùng nslookup -type=MX tryhackme.com. Ví dụ:

user@TryHackMe$ nslookup -type=MX tryhackme.com

Server: 127.0.0.53

Address: 127.0.0.53#53

Non-authoritative answer:

tryhackme.com mail exchanger = 5 alt1.aspmx.l.google.com.

tryhackme.com mail exchanger = 1 aspmx.l.google.com.

tryhackme.com mail exchanger = 10 alt4.aspmx.l.google.com.

tryhackme.com mail exchanger = 10 alt3.aspmx.l.google.com.

tryhackme.com mail exchanger = 5 alt2.aspmx.l.google.com.

Ví dụ trên cho thấy TryHackMe đang dùng dịch vụ mail của Google - khi gửi email tới @tryhackme.com, máy chủ gửi sẽ thử kết nối tới aspmx.l.google.com (ưu tiên số 1), nếu không được thì thử các máy chủ có thứ tự cao hơn như alt1.aspmx.l.google.com, v.v.

Vì Google cung cấp các mail server đó nên ta không kỳ vọng những máy chủ này chạy phiên bản dễ bị tấn công. Tuy nhiên, với các domain khác ta có thể tìm thấy mail server chưa được vá lỗi hoặc cấu hình kém.

Những thông tin này rất hữu ích cho quá trình trinh sát thụ động. Bạn có thể lặp lại truy vấn với các loại bản ghi khác như -type=TXT để khám phá thêm thông tin bất ngờ.

Để truy vấn DNS nâng cao hơn, bạn có thể dùng dig (Domain Information Groper). Cú pháp tương tự:

- dig DOMAIN_NAME (mặc định trả A record)

- dig DOMAIN_NAME TYPE để chỉ định loại bản ghi

- dig @SERVER DOMAIN_NAME TYPE để chỉ rõ server cần hỏi

user@TryHackMe$ dig tryhackme.com MX

; <<>> DiG 9.16.19-RH <<>> tryhackme.com MX

;; global options: +cmd

;; Got answer:

;; ->>HEADER<

Ví dụ dig tryhackme.com MX sẽ trả nhiều thông tin hơn (VD: TTL) so với nslookup. Muốn hỏi server 1.1.1.1, dùng dig @1.1.1.1 tryhackme.com MX.

Trả lời câu hỏi

- Kiểm tra các bản ghi TXT của thmlabs.com. Flag ở đó là gì?

→ THM{a5b83929888ed36acb0272971e438d78}

Lệnh:

$ dig thmlabs.com TXT

; <<>> DiG 9.20.9-1-Debian <<>> thmlabs.com TXT

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 40899

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 1232

;; QUESTION SECTION:

;thmlabs.com. IN TXT

;; ANSWER SECTION:

thmlabs.com. 300 IN TXT "THM{a5b83929888ed36acb0272971e438d78}"

;; Query time: 76 msec

;; SERVER: 10.255.255.254#53(10.255.255.254) (UDP)

;; WHEN: Fri Oct 24 00:24:15 +07 2025

;; MSG SIZE rcvd: 90

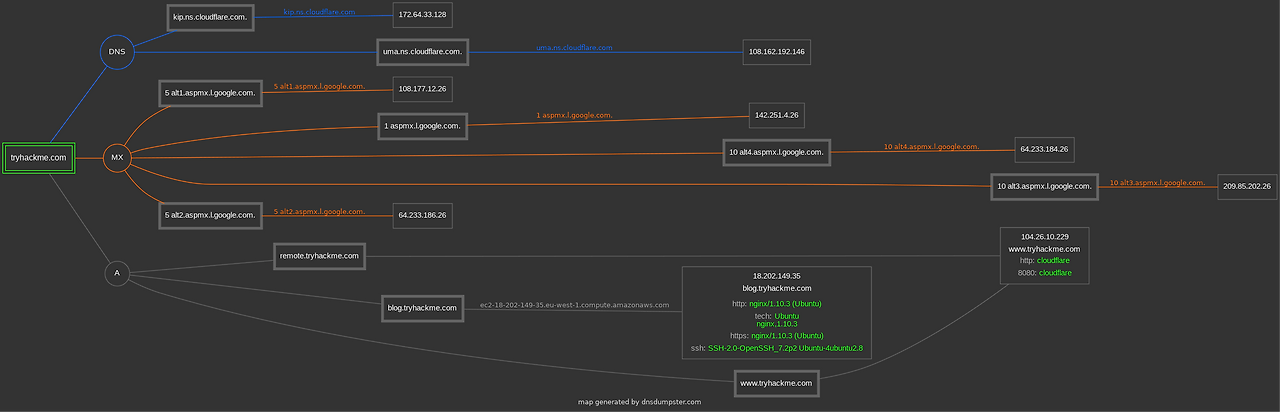

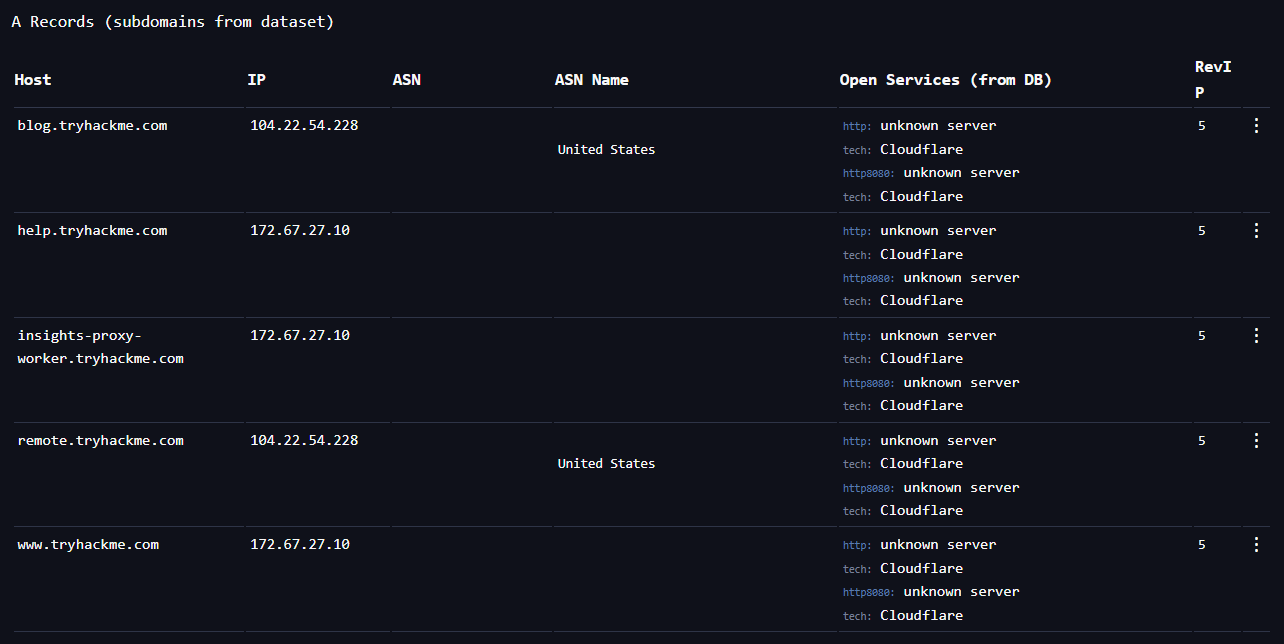

Task 5: DNSDumpster

Các công cụ tra cứu DNS như nslookup và dig không thể tự mình tìm ra các subdomain (tên miền con). Tên miền mà bạn đang kiểm tra có thể bao gồm nhiều subdomain khác - và những subdomain này có thể tiết lộ rất nhiều thông tin về mục tiêu.

Ví dụ, nếu tryhackme.com có các subdomain như wiki.tryhackme.com và webmail.tryhackme.com, bạn sẽ muốn tìm hiểu thêm về hai tên miền con này, vì chúng có thể chứa một lượng lớn thông tin liên quan đến mục tiêu.

Có khả năng một trong những subdomain này đã được thiết lập từ lâu nhưng không được cập nhật thường xuyên. Việc thiếu cập nhật định kỳ thường dẫn đến việc các dịch vụ trở nên dễ bị tấn công.

Nhưng làm sao chúng ta biết được rằng những subdomain như vậy tồn tại?

Chúng ta có thể sử dụng nhiều công cụ tìm kiếm khác nhau để tổng hợp danh sách các subdomain đã được công khai.

Một công cụ tìm kiếm duy nhất sẽ không đủ, và chúng ta nên chuẩn bị tinh thần xem qua hàng chục kết quả để tìm được thông tin thú vị.

Rốt cuộc, ta đang tìm những subdomain không được quảng bá công khai, vì vậy chúng không nhất thiết phải nằm trong trang đầu tiên của kết quả tìm kiếm.

Một cách khác để phát hiện các subdomain là thử brute-force, tức là gửi hàng loạt truy vấn để xem subdomain nào có bản ghi DNS thực sự tồn tại.

Để tránh việc tìm kiếm tốn nhiều thời gian như vậy, bạn có thể dùng các dịch vụ trực tuyến chuyên tra cứu DNS với kết quả chi tiết - ví dụ như DNSDumpster.

Nếu ta tìm tryhackme.com trên DNSDumpster, ta sẽ phát hiện ra subdomain blog.tryhackme.com, điều mà các truy vấn DNS thông thường không cung cấp được.

Ngoài ra, DNSDumpster sẽ trả về toàn bộ thông tin DNS thu thập được dưới dạng bảng dễ đọc và biểu đồ (graph).

Dịch vụ này cũng hiển thị các máy chủ đang lắng nghe (listening servers) nếu phát hiện được.

Khi ta tìm kiếm tryhackme.com trên DNSDumpster, kết quả trả về bao gồm:

- Danh sách các máy chủ DNS cho tên miền.

- DNSDumpster phân giải các tên miền thành địa chỉ IP và thậm chí xác định vị trí địa lý (geolocation) của chúng.

- Hiển thị các bản ghi MX, DNSDumpster phân giải cả 5 máy chủ mail (Mail Exchange) tương ứng với địa chỉ IP của chúng và cung cấp thêm thông tin về chủ sở hữu và vị trí máy chủ.

- Cuối cùng là các bản ghi TXT.

Chỉ với một truy vấn duy nhất, ta đã có thể lấy toàn bộ những thông tin này.

DNSDumpster cũng hiển thị thông tin thu thập được dưới dạng biểu đồ trực quan.

Trong biểu đồ này, bạn có thể thấy các nhánh DNS và MX được nối tới những máy chủ tương ứng, cùng với địa chỉ IP của chúng.

Hiện tại, DNSDumpster còn có tính năng beta cho phép xuất biểu đồ (export graph).

Bạn có thể tự do di chuyển, sắp xếp lại các khối thông tin trong biểu đồ nếu muốn.

Hãy mở trình duyệt web trên AttackBox (hoặc trên hệ thống của bạn) và tra cứu tryhackme.com trên DNSDumpster để trả lời câu hỏi sau:

Trả lời câu hỏi

- Tra cứu tryhackme.com trên DNSDumpster. Ngoài www và blog, hãy cho biết một subdomain thú vị khác mà bạn phát hiện được?

→ remote

Task 6: Shodan.io

Khi bạn được giao nhiệm vụ chạy một bài kiểm thử xâm nhập (penetration test) vào các mục tiêu cụ thể, trong giai đoạn trinh sát thụ động, một dịch vụ như Shodan.io có thể hữu ích để tìm hiểu nhiều thông tin về mạng của khách hàng mà không cần kết nối trực tiếp tới nó. Hơn nữa, về phía phòng thủ, bạn có thể dùng các dịch vụ khác nhau từ Shodan.io để biết các thiết bị kết nối và bị phơi bày thuộc tổ chức của mình.

Shodan.io cố gắng kết nối tới mọi thiết bị có thể truy cập được trên mạng để xây dựng một công cụ tìm kiếm các “thiết bị” được kết nối, khác với công cụ tìm kiếm trang web. Khi Shodan nhận được phản hồi từ một thiết bị, nó thu thập tất cả thông tin liên quan tới dịch vụ đó và lưu vào cơ sở dữ liệu để có thể tìm kiếm được. Hãy xem xét bản ghi lưu trữ của một trong các máy chủ của tryhackme.com.

Bản ghi này cho thấy một máy chủ web; tuy nhiên như đã nói, Shodan.io thu thập thông tin liên quan tới bất kỳ thiết bị nào mà nó tìm thấy đang kết nối trực tuyến. Tìm kiếm tryhackme.com trên Shodan.io sẽ hiển thị ít nhất bản ghi như trong ảnh chụp màn hình ở trên. Qua kết quả tìm kiếm trên Shodan.io, ta có thể biết được một số thông tin liên quan tới mục tiêu, ví dụ:

- Địa chỉ IP

- Công ty cung cấp hosting

- Vị trí địa lý

- Loại và phiên bản máy chủ (server type and version)

Bạn cũng có thể thử tìm các địa chỉ IP mà bạn đã thu thập từ các tra cứu DNS. Những địa chỉ này tất nhiên dễ thay đổi hơn. Trong trang trợ giúp của Shodan.io, bạn có thể tìm hiểu tất cả các tùy chọn tìm kiếm mà Shodan hỗ trợ, và bạn được khuyến khích tham gia TryHackMe’s Shodan.io.

Bạn nên truy cập Shodan.io để trả lời các câu hỏi sau; tuy nhiên lưu ý rằng bạn có thể tìm thấy đáp án trên Shodan.io mà không cần tài khoản cao cấp (premium).

Trả lời câu hỏi

- Theo Shodan.io, quốc gia nào đứng đầu tiên trên thế giới về số lượng máy chủ Apache có thể truy cập công khai?

→ United States

- Dựa trên Shodan.io, cổng phổ biến thứ 3 được sử dụng cho Apache là gì?

→ 8080

- Dựa trên Shodan.io, cổng phổ biến thứ 3 được sử dụng cho nginx là gì?

→ 888

Task 7: Summary

Trong phòng này, chúng ta tập trung vào trinh sát thụ động. Cụ thể, chúng ta đã đề cập tới các công cụ dòng lệnh whois, nslookup và dig. Chúng ta cũng thảo luận hai dịch vụ công khai là DNSDumpster và Shodan.io. Sức mạnh của những công cụ này nằm ở chỗ bạn có thể thu thập thông tin về mục tiêu mà không cần kết nối trực tiếp tới chúng. Hơn nữa, kho thông tin bạn có thể tìm thấy bằng cách dùng thành thạo các tùy chọn tìm kiếm và quen nhìn kết quả có thể rất lớn.

| Tra cứu bản ghi WHOIS | whois tryhackme.com |

| Tra cứu bản ghi DNS A | nslookup -type=A tryhackme.com |

| Tra cứu bản ghi DNS MX tại máy chủ DNS | nslookup -type=MX tryhackme.com 1.1.1.1 |

| Tra cứu bản ghi DNS TXT | nslookup -type=TXT tryhackme.com |

| Tra cứu bản ghi DNS A | dig tryhackme.com A |

| Tra cứu bản ghi DNS MX tại máy chủ DNS | dig @1.1.1.1 tryhackme.com MX |

| Tra cứu bản ghi DNS TXT | dig tryhackme.com TXT |

Tìm hiểu thêm về DNS tại DNS in Detail.

'Labs > Information Gathering' 카테고리의 다른 글

| Sakura Room - TryHackMe (0) | 2025.10.27 |

|---|---|

| OhSINT - TryHackMe (0) | 2025.10.26 |

| Shodan.io - TryHackMe (0) | 2025.10.25 |

| Nmap Live Host Discovery - TryHackMe (0) | 2025.10.25 |

| Active Reconnaissance - TryHackMe (0) | 2025.10.25 |