Đề bài

Task

Task 1: INTRODUCTION

Bối cảnh (Background)

Room này được thiết kế để kiểm tra nhiều kỹ thuật OSINT khác nhau. Với một chút nghiên cứu, hầu hết người mới thực hành OSINT đều có thể hoàn thành các thử thách này. Room sẽ dẫn bạn qua một cuộc điều tra OSINT mẫu, trong đó bạn sẽ được yêu cầu xác định một số định danh và các mẩu thông tin khác để giúp bắt một tội phạm mạng. Mỗi phần sẽ có phần “pretext” (bối cảnh/dẫn dắt) để hướng bạn đi đúng hướng, kèm theo một hoặc nhiều câu hỏi cần trả lời để tiếp tục cuộc điều tra.

Mặc dù tất cả các flag đều được dàn dựng, Room này được xây dựng dựa trên kinh nghiệm thực tế từ việc dẫn dắt và hỗ trợ các cuộc điều tra OSINT ở cả khu vực công và tư.

LƯU Ý: Tất cả câu trả lời có thể thu được bằng các kỹ thuật OSINT thụ động. KHÔNG thử các kỹ thuật chủ động như liên hệ chủ tài khoản, đặt lại mật khẩu, v.v. để giải các thử thách này.

Nếu bạn có câu hỏi, bình luận hoặc đề xuất, hãy liên hệ chúng tôi trên Twitter tại @OSINTDojo.

Hướng dẫn (Instructions)

Sẵn sàng bắt đầu chưa? Hãy gõ “Let’s Go!” vào ô trả lời bên dưới để tiếp tục.

Task 2: TIP-OFF

Bối cảnh

OSINT Dojo gần đây đã trở thành nạn nhân của một cuộc tấn công mạng. Có vẻ như không có thiệt hại lớn, và cũng không thấy có chỉ dấu xâm nhập đáng kể nào khác trên bất kỳ hệ thống nào của chúng tôi. Tuy nhiên, trong quá trình phân tích pháp y, các quản trị viên đã tìm thấy một hình ảnh do tội phạm mạng để lại. Có lẽ nó chứa những manh mối giúp chúng ta xác định kẻ tấn công là ai?

Chúng tôi đã sao chép hình ảnh mà kẻ tấn công để lại; bạn có thể xem trong trình duyệt tại đây.

Hướng dẫn

Hình ảnh có thể chứa cả một “kho báu” thông tin - vừa trên bề mặt ảnh, vừa được nhúng trong chính tệp. Bạn có thể tìm thấy những dữ liệu như thời điểm ảnh được tạo, phần mềm đã sử dụng, thông tin tác giả và bản quyền, cùng các siêu dữ liệu (metadata) khác quan trọng cho điều tra.

Để trả lời câu hỏi bên dưới, bạn cần phân tích kỹ lưỡng bức ảnh mà quản trị viên OSINT Dojo tìm thấy nhằm thu thập các thông tin cơ bản về kẻ tấn công.

Giải

Mình sẽ truy cập trang web được cho

Như đề bài cho bối cảnh thì mình sẽ tải bức ảnh này xuống để phân tích thêm

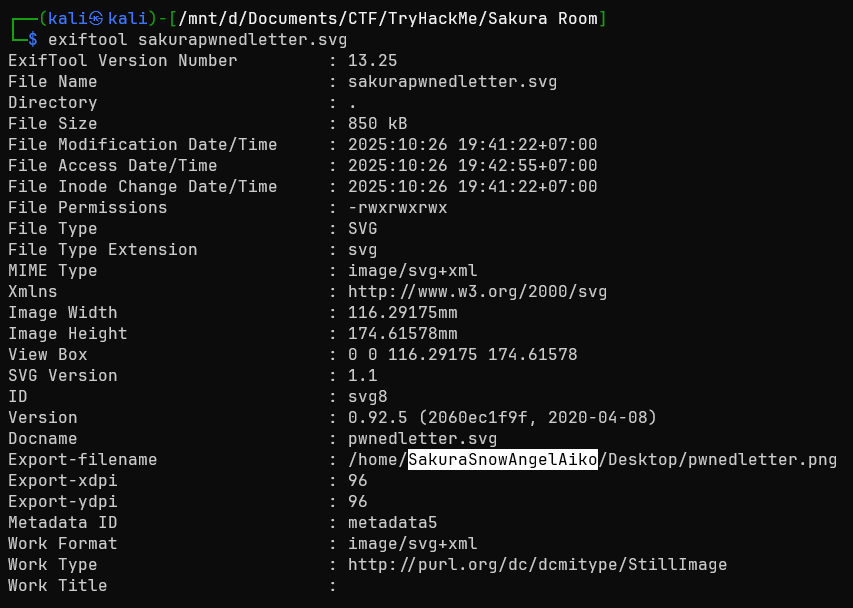

Mình sẽ sử dụng exiftool để đọc metadata

Thấy file được export từ đường dẫn lạ với username là SakuraSnowAngelAiko

Vậy đáp án là: SakuraSnowAngelAiko

Task 2: RECONNAISSANCE

Bối cảnh

Có vẻ kẻ tấn công đã mắc một sai lầm chí mạng về OPSEC (bảo mật tác nghiệp). Họ dường như tái sử dụng cùng một username trên nhiều nền tảng mạng xã hội khác. Điều này sẽ giúp chúng ta dễ dàng hơn trong việc thu thập thêm thông tin bằng cách lần ra các tài khoản khác của họ.

Hướng dẫn

Hầu hết các nền tảng số đều có trường username. Nhiều người rất “gắn bó” với username của mình nên thường dùng nó trên nhiều nền tảng; nếu username đủ độc đáo, bạn có thể dễ dàng tìm ra các tài khoản khác thuộc về cùng một người. Điều này đặc biệt hữu ích trên các trang tìm việc, nơi người dùng có xu hướng cung cấp thông tin thật như họ tên đầy đủ hoặc địa điểm.

Một tìm kiếm nhanh bằng công cụ tìm kiếm uy tín có thể giúp bạn tìm các username trùng khớp trên nền tảng khác; ngoài ra còn có nhiều công cụ chuyên dụng phục vụ đúng mục đích này. Lưu ý: đôi khi một nền tảng không xuất hiện trong kết quả tìm kiếm hoặc trong các công cụ dò username do âm tính giả (false negative). Một số trường hợp bạn cần tự kiểm tra thủ công trên trang để chắc chắn tài khoản có tồn tại hay không.

Để trả lời các câu hỏi tiếp theo, hãy dùng username của kẻ tấn công (tìm được ở Nhiệm vụ 2) để mở rộng điều tra OSINT sang các nền tảng khác và thu thập thêm thông tin nhận dạng. Cảnh giác với trùng khớp giả (false positives)!

Giải

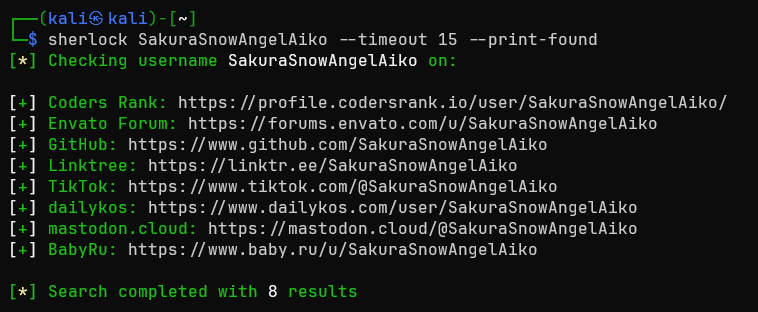

Đầu tiên mình sẽ sử dụng sherlock để quét 1 lượt các trang mạng xã hội sử dụng tên SakuraSnowAngelAiko

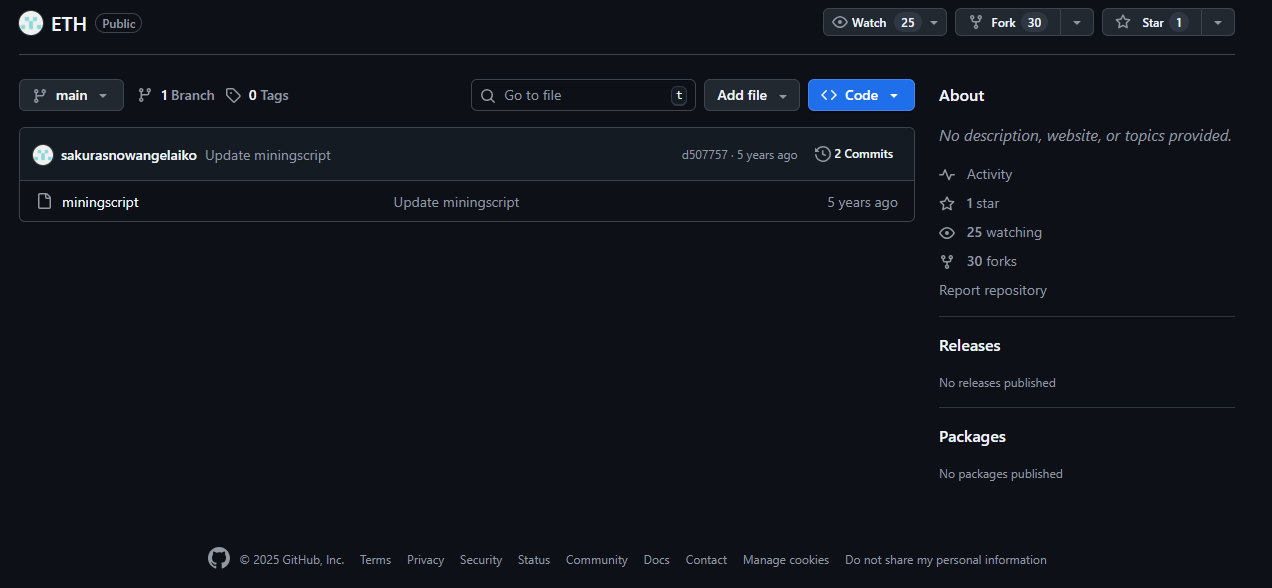

Thấy có tài khoản GitHub sử dụng tên này, truy cập vào xem

Tài khoản này để lộ ra một repo PGP, tải PGP Keys về

Đọc giá trị từ PGP Keys

Vậy đáp án là: SakuraSnowAngel83@protonmail.com

Theo như mình dự đoán thì có vẻ SakuraSnowAngel chỉ là nickname còn tên thật sẽ là Aiko do GitHub chỉ hiển thị là Aiko

Khi mình tìm kiếm SakuraSnowAngelAiko trên Goolge thì nhận được tài khoản X sau

Ở bên dưới mình thấy tên riêng của người này

Vậy đáp án là: Aiko Abe

Task 4: UNVEIL

Bối cảnh

Có vẻ tội phạm mạng đã nhận ra chúng ta đang lần theo dấu. Khi điều tra tài khoản GitHub của họ, chúng tôi thấy dấu hiệu cho thấy chủ tài khoản đã bắt đầu chỉnh sửa và xóa thông tin nhằm đánh lạc hướng. Nhiều khả năng họ gỡ bỏ vì trong đó có dữ liệu có thể củng cố cuộc điều tra của chúng ta. Có cách nào khôi phục lại thông tin gốc mà họ từng đăng không?

Hướng dẫn

Trên một số nền tảng, nội dung đã chỉnh sửa hoặc xóa sẽ không thể khôi phục trừ khi trang đã được bộ nhớ đệm (cache) hoặc lưu trữ (archive) ở nơi khác. Tuy nhiên, các nền tảng khác có thể có chức năng xem lịch sử chỉnh sửa/xóa/thêm. Khi có sẵn, phần audit history này cho phép nhà điều tra tìm lại thông tin từng được đưa vào (có thể do nhầm lẫn hay sơ suất) rồi bị người dùng xóa đi - và loại nội dung này thường rất giá trị trong quá trình điều tra.

Để trả lời các câu hỏi bên dưới, bạn cần đi sâu hơn vào tài khoản GitHub của kẻ tấn công để tìm mọi thông tin có thể đã bị chỉnh sửa hoặc xóa. Sau đó, hãy sử dụng những thông tin này để truy vết các giao dịch tiền điện tử của kẻ tấn công.

Giải

Tiếp tục theo dấu GitHub và hướng dẫn từ đề, mình sẽ xem repo ETH của Aiko

ETH là đồng tiền của Ethereum, có vẻ là loại mà Aiko đang chơi

Vậy đáp án là: Ethereum

Tiếp theo mình sẽ mò vào lịch sử commit vì có 2 commits được tạo ra từ Aiko

Vậy đáp án là: 0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef

Trên ảnh kia cũng đã để lộ miningpool là eu1.ethermine.org

Vậy đáp án là: Ethermine

Tiếp theo mình sẽ sử dụng trang Etherscan - trang web tra cứu và kiểm chứng dữ liệu on-chain, để scan giao dịch của Aiko

Nhận thấy còn một giao dịch đến Tether

Vậy đáp án là: Tether

Task 5: TAUNT

Bối cảnh

Đúng như dự đoán, kẻ tấn công mạng biết rất rõ rằng chúng ta đang thu thập thông tin về họ sau vụ tấn công. Họ thậm chí còn trơ tráo đến mức nhắn tin cho OSINT Dojo trên Twitter để chế giễu nỗ lực của chúng ta. Tài khoản Twitter họ dùng có vẻ sử dụng một username khác với cái chúng ta theo dõi trước đó; có lẽ ta có thể lần ra thêm thông tin để đoán xem bước tiếp theo của họ là gì?

Chúng tôi đã chụp màn hình tin nhắn mà kẻ tấn công gửi; bạn có thể xem trong trình duyệt tại đây.

Hướng dẫn

Mặc dù nhiều người dùng giữ nguyên một username trên nhiều nền tảng, việc họ có các tài khoản thay thế (alt) tách biệt hoàn toàn cũng không hiếm - phục vụ điều tra, “troll”, hoặc đơn giản để tách biệt đời tư và công khai. Những tài khoản thay thế này có thể chứa thông tin không xuất hiện ở các tài khoản khác và cũng cần được điều tra kỹ lưỡng.

Để trả lời các câu hỏi tiếp theo, bạn cần:

- Xem ảnh chụp màn hình tin nhắn kẻ tấn công gửi cho OSINT Dojo trên Twitter và dùng nó để tìm thêm thông tin về tài khoản Twitter của kẻ tấn công.

- Lần theo manh mối từ tài khoản Twitter đó đến Dark Web (web tối) và các nền tảng khác để phát hiện thêm thông tin.

Giải

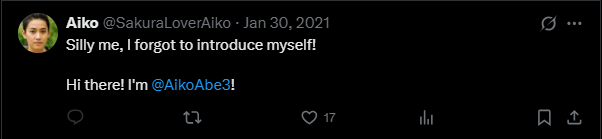

Quay trở lại tài khoản X để tìm kiếm tiếp

Tài khoản mà người này đang dùng là SakuraLoverAiko

Vậy đáp án là: SakuraLoverAiko

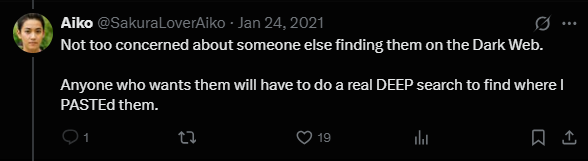

Tiếp theo mình thấy bài đăng mà người này để lộ ra

Ngoài ra Aiko còn in đậm 2 chữ cái này

Có vẻ nó là một trang tên là deeppaste chẳng hạn

Khi mình tìm kiếm trên Tor thì sẽ nhận được một website Darkweb cũng khá giống trong ảnh tên DeepPaste

Mình sẽ truy cập vào trang này trên Tor, mình cũng đã lên https://deepweblinks.net/ để tìm link vào DeepPaste như không được

Có vẻ link DeepPaste đã dead rồi, mình nhờ hint thì nó cho mình bức ảnh cap màn hình sau

Mình nhận được SSID trong Home WiFi là DK1F-G, mình sẽ lên WiGLE để tra cứu

Vậy đáp án là: 84:af:ec:34:fc:f8

Task 6: HOMEBOUND

Bối cảnh

Dựa trên các tweet, có vẻ kẻ tấn công mạng thực sự đang “trở về nhà” như họ nói. Tài khoản Twitter của họ có khá nhiều ảnh, đủ để chúng ta ghép lại lộ trình họ quay về. Nếu lần theo các manh mối rải rác mà họ để lại, chúng ta có thể theo dõi bước di chuyển của họ từ địa điểm này sang địa điểm khác cho đến điểm đến cuối cùng. Khi xác định được các điểm dừng cuối, ta cũng có thể biết nên chuyển các phát hiện của mình cho cơ quan thực thi pháp luật nào.

Hướng dẫn

Trong OSINT, thường không có “bằng chứng hiển nhiên” dẫn tới một câu trả lời rõ ràng, dứt khoát. Thay vào đó, nhà phân tích OSINT cần biết cách tổng hợp nhiều mảnh thông tin để kết luận điều gì có khả năng cao, ít khả năng, hoặc khả dĩ. Bằng cách tận dụng mọi dữ liệu sẵn có, nhà phân tích có thể đưa ra quyết định sáng suốt hơn và thậm chí thu hẹp khoảng trống dữ liệu. Để trả lời các câu hỏi bên dưới, hãy dùng thông tin thu thập từ tài khoản Twitter của kẻ tấn công, cùng với dữ liệu từ các phần điều tra trước đó, để truy dấu kẻ tấn công về nơi họ gọi là “nhà”.

Giải

Đầu tiên mình sẽ thấy bức ảnh chụp hoa anh đào trước khi về nhà

Theo như mình tìm hiểu bằng Google Lens và Gemini thì đây là ảnh chụp ở Long Bridge Park (Arlington, VA) - thấy rõ Washington Monument ở đường chân trời, lối đi lát rộng với hàng cây hoa và đèn sân bóng. Công viên này nằm ngay cạnh DCA, nên đó là sân bay gần nhất

Vậy đáp án là: DCA

Tiếp theo là thấy bức ảnh giống chụp trong một sân bay

Mình tra mạng để tìm airport mà hãng JAL này đi qua thì nhận được 3 hãng sau

Vậy đáp án là: HND

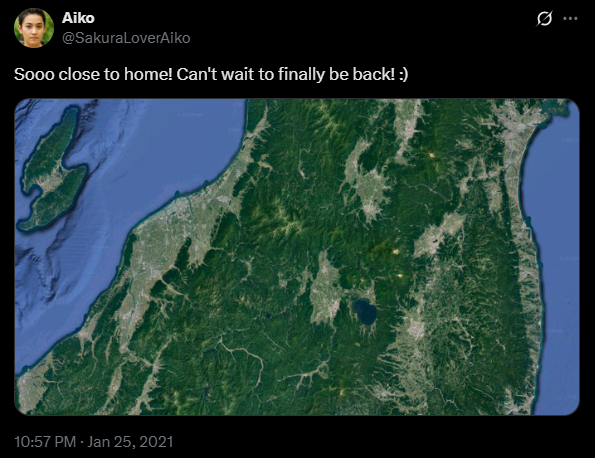

Tiếp theo là bức ảnh có lẽ được lấy từ Google Map

Mình cũng sẽ tìm thử trên Google Map xem sao

Vậy đáp án là: Lake Inawashiro

Dựa trên bức ảnh và hint là 8 chữ từ TryHackMe, mình sẽ tìm kiếm những chuyến bay lên phía trên mà có sân bay ở trong thành phố vì như bức ảnh nói là "gần đến nhà" rồi, nên theo suy đoán của mình thì sân bay phải gần nhà, ít nhất là ở thành phố nơi Aiko sống

Nhận thấy có sân bay ở thành phố Hirosaki

Vậy đáp án là: Hirosaki

'Labs > Information Gathering' 카테고리의 다른 글

| Google Dorking - TryHackMe (0) | 2025.10.28 |

|---|---|

| Pentesting Fundamentals - TryHackMe (0) | 2025.10.27 |

| OhSINT - TryHackMe (0) | 2025.10.26 |

| Shodan.io - TryHackMe (0) | 2025.10.25 |

| Nmap Live Host Discovery - TryHackMe (0) | 2025.10.25 |