Đề bài

Task

Task 1: What is Penetration Testing?

Trước khi dạy bạn các khía cạnh kỹ thuật, thực hành của ethical hacking (tấn công có đạo đức), bạn cần hiểu rõ hơn về trách nhiệm công việc của một penetration tester và các quy trình được tuân theo khi thực hiện pentest (tìm lỗ hổng trong ứng dụng hoặc hệ thống của khách hàng).

Tầm quan trọng và mức độ liên quan của an ninh mạng ngày càng tăng và hiện diện trong mọi lĩnh vực của đời sống. Các tiêu đề thời sự tràn ngập màn hình chúng ta, liên tục đưa tin về những vụ tấn công hoặc rò rỉ dữ liệu mới.

An ninh mạng liên quan đến tất cả mọi người trong thế giới hiện đại - từ việc áp dụng chính sách mật khẩu mạnh để bảo vệ email của bạn cho đến nhu cầu của doanh nghiệp và tổ chức trong việc bảo vệ cả thiết bị lẫn dữ liệu khỏi thiệt hại.

Penetration test hay pentest là một nỗ lực dựa trên nguyên tắc đạo đức nhằm kiểm tra và phân tích các lớp phòng thủ an ninh để bảo vệ những tài sản và thông tin này. Một bài pentest sử dụng cùng các công cụ, kỹ thuật và phương pháp luận mà kẻ tấn công có ác ý sẽ dùng và có tính chất tương tự một cuộc kiểm toán.

Theo Security Magazine, một tạp chí trong ngành an ninh mạng, có hơn 2.200 cuộc tấn công mạng mỗi ngày - tức cứ mỗi 39 giây lại có một cuộc tấn công.

Task 2: Penetration Testing Ethics

Cuộc “đấu” giữa tính hợp pháp và đạo đức trong an ninh mạng - chứ chưa nói đến kiểm thử xâm nhập (penetration testing) - luôn gây tranh cãi. Những nhãn như “hacking” và “hacker” thường mang hàm ý tiêu cực trong văn hóa đại chúng vì một số “con sâu làm rầu nồi canh”. Việc hợp pháp truy cập vào một hệ thống máy tính là khái niệm khó nắm bắt - rốt cuộc, điều gì khiến nó hợp pháp?

Hãy nhớ rằng pentest là một cuộc kiểm toán đã được ủy quyền đối với an ninh và phòng thủ của hệ thống, được chủ sở hữu hệ thống đồng ý. Về mặt pháp lý, pentest khá rõ ràng: bất kỳ thứ gì ngoài phạm vi thỏa thuận đều bị coi là không được phép.

Trước khi bắt đầu pentest, sẽ có một cuộc trao đổi chính thức giữa người kiểm thử và chủ hệ thống. Các công cụ, kỹ thuật và hệ thống sẽ được kiểm thử được thống nhất. Cuộc trao đổi này tạo thành phạm vi (scope) của thỏa thuận pentest và quyết định cách thức cuộc kiểm thử diễn ra.

Các công ty cung cấp dịch vụ pentest phải tuân theo khung pháp lý và các chuẩn công nhận ngành. Ví dụ, tại Vương quốc Anh, Trung tâm An ninh Mạng Quốc gia (NCSC) có chương trình chứng nhận CHECK. Điều này có nghĩa là chỉ những công ty được [CHECK] phê duyệt mới được thực hiện pentest được ủy quyền cho các hệ thống và mạng của khu vực công và CNI (cơ sở hạ tầng quan trọng quốc gia).

Đạo đức là cuộc tranh luận về đúng - sai; có những hành động hợp pháp nhưng có thể đi ngược lại niềm tin cá nhân về đúng - sai.

Người làm pentest thường đối mặt với các quyết định có thể gây tranh cãi về mặt đạo đức trong quá trình làm việc. Chẳng hạn, họ truy cập được vào cơ sở dữ liệu và thấy dữ liệu nhạy cảm; hoặc thực hiện một cuộc tấn công phishing với nhân viên để kiểm tra “yếu tố con người”. Nếu hành động đó đã được đồng ý trong giai đoạn thỏa thuận ban đầu, thì nó là hợp pháp - dù vẫn có thể gây tranh cãi về đạo đức.

“Màu mũ” của hacker

| Nhóm mũ | Mô tả | Ví dụ |

| White hat | Được coi là “người tốt”. Luôn tuân thủ pháp luật và dùng kỹ năng để mang lại lợi ích cho người khác. | Pentester thực hiện bài kiểm thử đã được ủy quyền cho một công ty. |

| Grey hat | Thường dùng kỹ năng vì lợi ích chung, nhưng không phải lúc nào cũng tôn trọng/tuân thủ pháp luật hoặc chuẩn mực đạo đức. | Ai đó đánh sập một trang web lừa đảo. |

| Black hat | Là tội phạm; thường nhằm gây hại tổ chức hoặc trục lợi tài chính gây thiệt hại cho người khác. | Tác giả ransomware lây nhiễm mã độc và tống tiền dữ liệu. |

Rules of Engagement (ROE) - Quy tắc tham gia

ROE là tài liệu được tạo ở giai đoạn đầu của một cuộc pentest. Tài liệu này có ba phần chính (bảng dưới), quyết định cách triển khai bài kiểm thử. Viện SANS có một ví dụ rất hay về tài liệu này mà bạn có thể xem trực tuyến.

| Phần | Mô tả |

| Permission (Ủy quyền) | Cung cấp sự cho phép rõ ràng để thực hiện bài kiểm thử. Mục này rất quan trọng để bảo vệ pháp lý cho cá nhân và tổ chức khi tiến hành các hoạt động. |

| Test Scope (Phạm vi kiểm thử) | Ghi rõ mục tiêu mà bài kiểm thử áp dụng. Ví dụ: chỉ áp dụng cho một số máy chủ hay ứng dụng nhất định, không phải toàn bộ mạng. |

| Rules (Quy tắc) | Định nghĩa chính xác các kỹ thuật được phép dùng. Ví dụ: có thể cấm phishing nhưng cho phép tấn công MITM (Man-in-the-Middle). |

Trả lời câu hỏi

Task 3: Penetration Testing Methodologies

Các bài kiểm thử xâm nhập (penetration test) có thể có rất nhiều mục tiêu và phạm vi khác nhau. Vì vậy, không có hai bài pentest nào hoàn toàn giống nhau, và cũng không có “một công thức chung” cho cách tiếp cận của pentester.

Chuỗi bước một pentester thực hiện trong suốt một đợt đánh giá được gọi là phương pháp luận (methodology). Một phương pháp luận thực tiễn là phương pháp “thông minh”, tức các bước phải phù hợp với bối cảnh. Ví dụ, phương pháp để kiểm thử bảo mật ứng dụng web sẽ không thực tế khi bạn phải kiểm thử bảo mật mạng.

Trước khi bàn về các phương pháp chuẩn ngành, lưu ý rằng hầu hết đều đi theo chủ đề chung gồm các giai đoạn sau:

Các giai đoạn chung

| Giai đoạn | Mô tả |

| Information Gathering (Thu thập thông tin) | Thu thập càng nhiều thông tin công khai về mục tiêu/tổ chức càng tốt, ví dụ OSINT và nghiên cứu. Lưu ý: giai đoạn này không bao gồm quét hệ thống. |

| Enumeration/Scanning (Liệt kê/Quét) | Tìm ra các ứng dụng và dịch vụ đang chạy trên hệ thống. Ví dụ: phát hiện một web server có thể tồn tại lỗ hổng. |

| Exploitation (Khai thác) | Tận dụng các lỗ hổng phát hiện được trên hệ thống/ứng dụng. Có thể dùng khai thác công khai hoặc khai thác logic ứng dụng. |

| Privilege Escalation (Leo thang đặc quyền) | Sau khi có chỗ đứng (foothold), cố gắng mở rộng quyền truy cập. Ngang là sang tài khoản khác cùng nhóm quyền (ví dụ người dùng khác); Dọc là sang nhóm quyền cao hơn (ví dụ quản trị). |

| Post-exploitation (Hậu khai thác) | Gồm một vài bước con: 1) Có thể pivot sang host nào khác; 2) Ở vai trò có đặc quyền, còn thu thập thêm thông tin gì; 3) Xóa dấu vết; 4) Báo cáo. |

OSSTMM

Open Source Security Testing Methodology Manual cung cấp khung phương pháp chi tiết cho chiến lược kiểm thử hệ thống, phần mềm, ứng dụng, truyền thông và yếu tố con người trong an ninh mạng.

Phương pháp này tập trung chủ yếu vào cách các hệ thống/ứng dụng giao tiếp, nên có phương pháp riêng cho:

- Viễn thông (điện thoại, VoIP, …)

- Mạng có dây

- Truyền thông không dây

| Ưu điểm | Nhược điểm |

| Bao quát sâu nhiều chiến lược kiểm thử. | Khung khó hiểu, rất chi tiết và dùng nhiều định nghĩa “đặc thù”. |

| Có chiến lược cho mục tiêu cụ thể (ví dụ viễn thông, mạng). | (để trống có chủ ý) |

| Linh hoạt theo nhu cầu tổ chức. | (để trống có chủ ý) |

| Hướng tới đặt chuẩn cho hệ thống/ứng dụng, giúp dùng một phương pháp thống nhất trong bối cảnh pentest. | (để trống có chủ ý) |

OWASP

Open Web Application Security Project là khung do cộng đồng duy trì, cập nhật thường xuyên, dùng duy nhất cho kiểm thử bảo mật ứng dụng và dịch vụ web.

Tổ chức này thường xuyên công bố báo cáo Top 10 lỗ hổng web thường gặp, cách kiểm thử và cách khắc phục.

| Ưu điểm | Nhược điểm |

| Dễ tiếp cận và hiểu. | Có thể không luôn rõ ràng loại lỗ hổng (nhiều loại chồng lấp). |

| Được cập nhật tích cực, thường xuyên. | Không gợi ý gắn với vòng đời phát triển phần mềm cụ thể nào. |

| Bao trọn các giai đoạn: kiểm thử → báo cáo → khắc phục. | Không có các chứng nhận như CHECK. |

| Chuyên sâu vào ứng dụng/dịch vụ web. | (để trống có chủ ý) |

NIST Cybersecurity Framework 1.1

NIST CSF là khung phổ biến để nâng cao tiêu chuẩn an ninh mạng và quản trị rủi ro. Được nêu ở đây như một “vinh danh” vì độ phổ biến và chi tiết.

Khung đưa ra hướng dẫn về biện pháp kiểm soát bảo mật và chỉ số chuẩn cho nhiều loại hình tổ chức, từ hạ tầng trọng yếu đến khối thương mại. Phần hướng dẫn phương pháp pentest chuẩn thì có nhưng giới hạn.

| Ưu điểm | Nhược điểm |

| Ước tính 50% tổ chức Mỹ dùng đến năm 2020. | NIST có nhiều bộ khung; khó chọn bộ nào phù hợp. |

| Rất chi tiết trong việc đặt chuẩn giúp giảm thiểu mối đe dọa. | Chính sách kiểm toán còn yếu, khó xác định nguyên nhân vi phạm. |

| Được cập nhật rất thường xuyên. | Không xét đến điện toán đám mây, vốn ngày càng phổ biến. |

| Có công nhận/chứng nhận cho tổ chức áp dụng. | (để trống có chủ ý) |

| Thiết kế để có thể triển khai cùng các khung khác. | (để trống có chủ ý) |

NCSC CAF

Cyber Assessment Framework (CAF) gồm 14 nguyên tắc dùng để đánh giá rủi ro các mối đe dọa mạng và năng lực phòng vệ của tổ chức.

Áp dụng cho các tổ chức cung cấp “dịch vụ và hoạt động thiết yếu” như hạ tầng trọng yếu, ngân hàng, v.v. Khung tập trung đánh giá các chủ đề:

- An toàn dữ liệu

- An toàn hệ thống

- Danh tính & kiểm soát truy cập

- Khả năng chống chịu (resiliency)

- Giám sát

- Kế hoạch ứng phó & phục hồi

| Ưu điểm | Nhược điểm |

| Được hậu thuẫn bởi cơ quan an ninh mạng của chính phủ. | Còn mới trong ngành; nhiều tổ chức chưa kịp thích ứng. |

| Cung cấp chứng nhận. | Dựa trên nguyên tắc/ý niệm, không trực tiếp như các khung “có luật” cụ thể. |

| Bao phủ 14 nguyên tắc từ bảo mật đến ứng phó. | (để trống có chủ ý) |

Trả lời câu hỏi

Task 4: Black box, White box, Grey box Penetration Testing

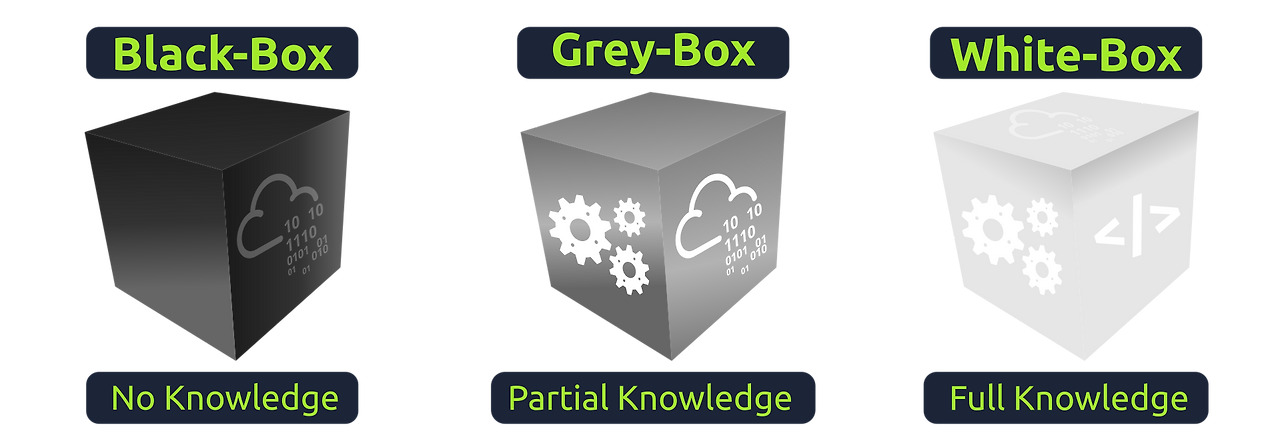

Có ba phạm vi chính khi kiểm thử một ứng dụng hoặc dịch vụ. Mức độ bạn hiểu về mục tiêu sẽ quyết định mức kiểm thử bạn thực hiện trong một bài pentest. Trong phần này, ta sẽ nói về ba phạm vi đó.

Black Box

Quy trình kiểm thử ở mức cao, trong đó tester không được cung cấp thông tin về cách hoạt động nội bộ của ứng dụng/dịch vụ.

- Tester hành động như một người dùng bình thường, kiểm tra chức năng và tương tác của phần mềm (ví dụ: bấm nút và xem có trả về kết quả như mong đợi không).

- Không cần kiến thức lập trình hay hiểu biết về chương trình.

- Black-box làm tăng đáng kể thời gian cho giai đoạn thu thập thông tin và liệt kê (enumeration) để hiểu bề mặt tấn công của mục tiêu.

Grey Box

Quy trình được dùng phổ biến nhất cho pentest. Là sự kết hợp giữa black-box và white-box.

- Tester có một lượng thông tin hạn chế về thành phần nội bộ của ứng dụng, nhưng vẫn tương tác như trong kịch bản black-box; sau đó dùng hiểu biết sẵn có để xử lý khi phát hiện vấn đề.

- Nhờ có thông tin hạn chế này, tiết kiệm thời gian; thường được chọn cho các bề mặt tấn công đã được harden rất kỹ.

White Box

Quy trình kiểm thử ở mức thấp (chi tiết), thường do nhà phát triển có kiến thức lập trình và logic ứng dụng thực hiện.

- Tester kiểm thử các thành phần nội bộ, bảo đảm các hàm cụ thể hoạt động đúng và đáp ứng trong thời gian hợp lý.

- Tester có đầy đủ kiến thức về ứng dụng và hành vi kỳ vọng; tốn thời gian hơn so với black-box.

- Kiến thức đầy đủ giúp bao quát/kiểm định toàn bộ bề mặt tấn công một cách chắc chắn.

Trả lời câu hỏi

Task 5: Practical: ACME Penetration Test

ACME đã liên hệ với bạn để giao một nhiệm vụ. Họ muốn bạn thực hiện các giai đoạn của một bài kiểm thử xâm nhập (penetration test) trên hạ tầng của họ. Hãy mở trang web (bằng cách nhấp nút màu xanh ở nhiệm vụ này) và làm theo hướng dẫn từng bước để hoàn thành bài tập.

Trả lời câu hỏi

'Labs > Information Gathering' 카테고리의 다른 글

| Recon Badge - PentesterLab (0) | 2025.10.28 |

|---|---|

| Google Dorking - TryHackMe (0) | 2025.10.28 |

| Sakura Room - TryHackMe (0) | 2025.10.27 |

| OhSINT - TryHackMe (0) | 2025.10.26 |

| Shodan.io - TryHackMe (0) | 2025.10.25 |